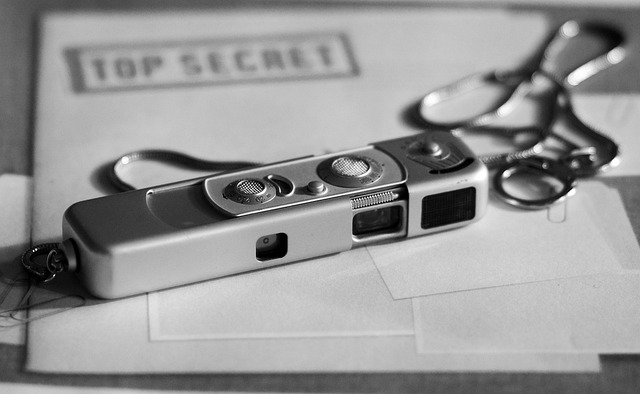

Como hemos ido comentando en otros artículos, los delitos que anteriormente se cometían de forma física están comenzando a extenderse al mundo de las tecnologías. El acoso, las amenazas, la suplantación de identidad o la violencia de género son algunos de los delitos que se están trasladando a nuestro teléfono móvil.

Tabla de Contenidos

ToggleCada vez más, oímos noticias sobre filtración ilegal de imágenes de carácter sexual (sexting) o acoso a través de internet (ciberacoso) lo cual ha llevado a su reconocimiento en el código penal, es decir, a raíz de aparecer internet, han aparecido una serie de delitos que antes no eran contemplados.

La mayor parte de estos delitos de los que hablamos se cometen a través de una parte muy específica del internet, las Redes Sociales. En estas redes es donde se producen la mayoría de las interacciones ente personas, de ahí que se comentan en ellas. A la hora de denunciar este tipo de hechos en los que sentimos que, la otra persona a través del anonimato que se le proporciona, está traspasando los límites de la legalidad será necesario presentar pruebas con el fin de que sean condenados.

Las pruebas solemos obtenerlas desde la aplicación a través de la cual se producen los hechos. La mayoría de los delitos relacionados con el acoso, las amenazas o el sexting se producen a través de la aplicación de mensajería instantánea WhatsApp. Para poder presentar, por ejemplo, las conversaciones de WhatsApp como prueba en un juicio, será necesario que estas conversaciones hayan sido rigurosamente analizadas por un experto en la materia, como es en este caso el perito informático de WhatsApp.

Certificación de WhatsApp

Como he comentado antes, el plantear la manipulación de WhatsApp en un juicio es algo probable cuando se aporta como prueba, de ahí la importancia de analizarlo por expertos. Es posible que, lo que se haya presentado como una prueba se hubiera manipulado antes de entregarlo.

Cuando mantenemos una conversación en WhatsApp vía mensajería instantánea estas se almacenan en cada uno de los dispositivos desde los usuarios que se mantiene la conversación. Este almacenamiento se produce en una Base de Datos Local de cada dispositivo.

Lo más común a la hora de comprobar a través de un examen o una certificación si es original o no la conversación, es que contemos únicamente con uno de los dos dispositivos participantes ya que, como norma general el peritaje lo realiza la persona denunciante que es la que debe aportar las pruebas.

Manipulación de WhatsApp

Si es necesario que un experto verifique la originalidad del contenido de las conversaciones es porque es posible que estas sean manipuladas. Una persona en Whatsapp, puede eliminar tanto los mensajes que ha enviado como los que ha recibido en una conversación, cambiando así la lógica de esta. Además, es algo relativamente sencillo ya que es la propia aplicación la que nos ofrece esta herramienta de eliminación de mensajes o conversaciones.

Otra forma más complicada de realizar la manipulación de WhatsApp es a través de otras aplicaciones que modifican WhatsApp como pueden ser “WhatsHack” o “WhatsApp Too” que, cuando ya han sido descargadas e instaladas, permiten al usuario a través del acceso al contenido de las propias bases de datos como usuario “root” cambiar los mensajes.

Además de estas dos formas, encontramos una mucho más experta que únicamente se podría realizar por un técnico especialista y que consiste en el acceso desde un PC conectado a los ficheros del dispositivo con privilegios “root” desde los que se modifica directamente la Base de Datos de WhatsApp “msgstore.db” con herramientas como SQLite Editor. De haber realizado esto ultimo, se modificarían los propios registros o incluso haberlos añadido nuevos.

Presentación de WhatsApp

Por todo lo que hemos comentado anteriormente, se precisa de la certificación de estas conversaciones para que, si la queremos presentar como prueba y, llevamos el análisis pericial, sea mucho más complicado para la parte contraria impugnar mensajes o conversaciones. Este análisis lo realizaran los peritos informáticos en función del bien jurídico, es decir, la cuantía o coste que esté en juego.

En el caso contrario, en que nosotros seamos la persona denunciada falsamente ya que consideramos que las conversaciones están manipuladas, será necesario también presentar nuestro análisis forense realizado por otro perito informático, pero esta vez desde nuestro teléfono móvil corroborando la discrepancia entre ambas conversaciones lo que podrá llevar a una impugnación de la prueba.

Esto, en el caso de un experto suele ser fácil, ya que la manipulación del dispositivo es improbable que haya sido en más de uno, por lo que a través de la comprobación el perito podrá concluir si esta prueba es real o está modificada.

En conclusión, es necesario tanto a la hora de presentar una denuncia vía internet como, para defenderse de una denuncia falsa, la comprobación de estas pruebas a través de expertos en la materia que, como he comentado anteriormente son los peritos informáticos.