¿Cómo presentar pruebas digitales en un juicio?

En un mundo cada vez más tecnológico, se hace evidente que el ámbito legal también haya evolucionado, y que en los juzgados ya no sólo se presenten pruebas en el modo tradicional, sino que se admita evidencia generada por dispositivos electrónicos. En este contexto, a continuación te diremos cómo presentar pruebas digitales en un juicio, […]

¿Cuál es el papel de un perito en una audiencia?

La figura del perito informático se ha vuelto fundamental en la resolución de conflictos legales relacionados con la tecnología y la informática. Y cada vez cobra más importancia debido a que vivimos en un mundo digitalizado. Tal vez te preguntes cuál es el papel de un perito en una audiencia y aquí hablaremos en detalle […]

Qué es la cadena de custodia y qué pasa cuando se rompe

La cadena de custodia comienza cuando se identifican las pruebas informáticas, garantizando así la integridad de las mismas y termina cuando se exponen en la fase de instrucción o en el juicio. Para que ésta no se rompa, se documenta cada paso por el que pasa la prueba con el lugar, las personas que la han analizado […]

Informática forense: qué es y para qué sirve

En pleno siglo XXI internet forma ya parte de nuestras vidas en prácticamente la totalidad del planeta. Con el crecimiento exponencial de esta tecnología ha ido creciendo también la necesidad de mantener seguros nuestros dispositivos ante la ciberdelincuencia. Paralelamente, nacen y crecen diferentes disciplinas como la informática forense, que reúne la parte de normativa legal […]

Despido laboral: ¿Uso de dispositivos de la empresa para tareas personales?

Son muchos los quebraderos que cabeza que nos puede ocasionar nuestra empresa. Hoy hablaremos de uno muy que ocurre con bastante frecuencia y es, el uso de los dispositivos digitales por parte de los trabajadores de la empresa para realizar labores personales durante el horario laboral y si se puede realizar un despido laboral al […]

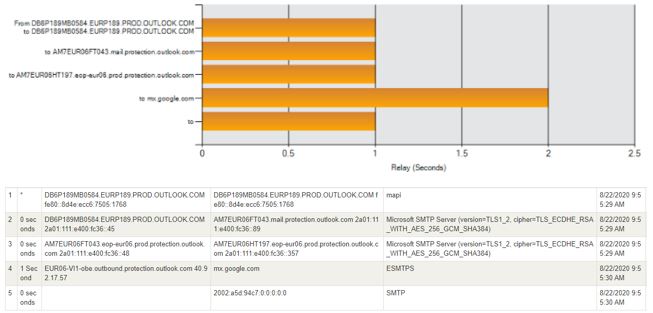

Peritaje informático de correos electrónicos

Correos electrónicos Para que un perito informático lleve a cabo el análisis en primer lugar es necesario que cuente con el acceso a la cuenta de correo electrónico donde está o ha estado el correo electrónico a peritar. Además, es necesario crear una cadena de custodia acorde al procedimiento que se vaya a seguir y […]

Delito de amenazas por WhatsApp

AMENAZAS POR WHATSAPP Como todos sabemos, las Redes Sociales están a la orden del día. Actualmente, según la encuesta Panel de Hogares de la Comisión Nacional de los Mercados y la Competencia, la red social más utilizada para el envío de mensajes en España es el WhatsApp alcanzando un 93,1% de personas que la utilizan […]

Cómo saber si alguien espía tu móvil

Aplicaciones espía: ¿Qué son y cómo se instalan? En alguna ocasión, hablando de información privada o de algo que no queremos que otra persona se enteré, nos hemos cuestionado si es posible que alguien nos espíe entrando a nuestro teléfono y mirando todas nuestras conversaciones. La respuesta a está duda es sí, es posible que […]

Peritaje informático y juicios laborales

El artículo viene motivado por la cantidad de solicitudes que estamos teniendo de consultoría referente a juicios laborales. Juicios laborales En este tipo de juicios por norma general existen dos tipos de casos o posiciones. El del trabajador y la de la empresa. Contrario a la opinión popular, no siempre la posición de fuerza la […]

Peritaje contactos y mensajes de WhatsApp

Contactos de WhatsApp El WhatsApp es, a día de hoy, la aplicación de mensajería más usada en el mundo. Cada día se intercambian una media de 100 mil millones de mensajes por esta aplicación. Este hecho implica que, muchas de las conversaciones que mantenemos con otras personas queden plasmadas en nuestros dispositivo. Esto puede ser […]