En el mundo actual, la tecnología y la información son elementos fundamentales que impactan todos los aspectos de nuestra vida. Con la creciente dependencia de los medios digitales, surge la necesidad de garantizar la integridad y autenticidad de la información, especialmente cuando se trata de archivos de audio. En este contexto, los peritos informáticos desempeñan un papel crucial al realizar la certificación de archivos de audio, asegurando su autenticidad en situaciones legales, forenses o empresariales.

Tabla de Contenidos

ToggleEl Rol del Perito Informático: Definiendo la Profesión

El perito informático es un profesional altamente especializado que se encarga de analizar, interpretar y certificar información digital en casos judiciales o situaciones que requieran un conocimiento técnico específico. Este experto no solo debe comprender a fondo la tecnología, sino también estar actualizado en las leyes y regulaciones pertinentes.

Cuando se trata de archivos de audio, el perito informático asume la responsabilidad de verificar la autenticidad de los mismos. Esto implica examinar metadatos, analizar la estructura del archivo, identificar posibles manipulaciones y, en última instancia, certificar que el contenido del archivo no ha sido alterado de manera malintencionada.

¿Cuándo es necesario peritar un audio?

Las peritaciones de audio son necesarias cuando se debe de realizar una transcripción de estas. Así se podrán presentar junto al informe.

También cuando es necesario un informe pericial de audio que realiza un perito informático. Una de las situaciones más comunes que llegan a nuestra agencia, en las que es necesario certificar un audio, es en los contra informes periciales.

Hay que tener muy presente que el audio, como los mensajes de WhatsApp u otras herramientas de mensajería instantánea, son fácilmente manipulables. Por este motivo estos servicios son muy necesarios.

Existen numerosos casos donde nos hemos encontrado muchos audios creados a través de aplicaciones que pueden manipular la voz. Esa técnica se utiliza mucho por ejemplo en los casos de estafas telefónicas.

Importancia de la Certificación de Archivos de Audio: Casos Judiciales y Más Allá

La certificación de archivos de audio es esencial en diversos contextos legales. En casos judiciales, la integridad de la evidencia digital puede ser cuestionada, y es aquí donde entra en juego el perito informático. Al certificar que un archivo de audio no ha sido manipulado, este profesional proporciona una base sólida para la presentación de pruebas digitales.

Además de los casos judiciales, la certificación de archivos de audio es crucial en transacciones empresariales, contratos y acuerdos donde la autenticidad de la información puede ser determinante. Asimismo, en el ámbito forense, la capacidad de verificar la integridad de archivos de audio puede ser vital para resolver casos de fraude, espionaje o cualquier otra actividad delictiva relacionada con la manipulación de información digital.

Certificación y transcripción de audios

Estos servicios son mucho más comunes de lo que la mayoría de las personas creen. En nuestra agencia, por norma general, van orientados a obtener pruebas para procedimientos judiciales.

Nuestro equipo de peritos informáticos son especialistas en el audio forense. Dentro de este se encuentran dos categorías típicas cuando nos solicitan un pericial de audio.

Se pueden autentificar grabaciones, pero esto siempre será en función de su origen. También de la continuidad y del dispositivo de origen. En el momento en el que el archivo se haya pasado de un dispositivo a otro, incluso el del propio cliente, o se haya enviado por otro medio, este audio no tendrá trazas concretas. Es posible establecer una prueba glótica o también una extracción indubitada.

Extracción forense de audio

Es importante tener en cuenta que la certificación y transcripción de audios se hace principalmente cuando nos encontramos en algún procedimiento judicial. Cuando queremos presentar un audio como prueba en estas situaciones, este debe de hacerse por un perito informático forense. Este debe estar cualificado y con la titulación necesaria. Lo más importante es respetar y mantener la cadena de custodia.

El fichero de audio que se somete al estudio quedará reflejado mediante un Hash. Es posible que también se reflejen el algoritmos para que puedan certificar su originalidad. Este se debe presentar junto al informe pericial informático.

Peritación forense de audios

Los peritos informáticos que se especializan en audios van a utilizar la extracción forense. Esto pasará siempre que sea posible. Sin embargo en caso de no serlo, existen alternativas y herramientas técnicas que permiten establecer si el audio es realmente original. Se lleva a cabo principalmente con el estudio de metadatos, las pruebas de comparación fonética y de las ondas.

Estafas telefónicas

Nos encontramos en muchas ocasiones con el deepfake de vídeos. Estos son vídeos que suplantan la identidad de una persona. Pueden ser actos de broma, pero también se usan para estafas telefónicas.

Es importante tener en cuenta que para llevar a cabo estas estafas se necesitan muchos conocimientos. Pero también es verdad que cada vez hay más programas que facilitan estas cosas. Cambian el tono de voz, la continuidad de la comunicación. Incluso hemos trabajado con casos donde creaban contenido a demanda sobre una marca concreta. Es de esta forma como se pueden llevar a cabo comunicaciones entre una máquina y una persona de forma casi perfecta.

Si consiguen una conversación tuya con muchas palabras y diferentes tonalidades, podrían suplantar tu identidad para llevar a cabo estas estadas.

Hay un programa llamado Lyrebird. Es de modificación de voz de inteligencia artificial. Esta cuenta con una interconexión entre software. Se integra con sistemas de teléfonos y tiene la capacidad de realizar llamadas. También hay una versión de Adobe, llamada Adobe Voco que realiza la misma función.

Este programa puede suplantar la identidad de una persona, ya que imita la voz de forma casi perfecta. Además, es importante tener en cuenta que no solo la voz se puede suplantar, sino que también se pueden suplantar los números de teléfono.

Los peritos informáticos forenses llevan a cabo peritaciones de audio y localizar el numero que ha sido manipulado.

Peritación informática de audio de violencia de género .

.

Aunque no lo parezca, muchas de nuestras investigaciones han estado relacionadas con la violencia de género. Hemos encontrado numerosos audios que se llevaban a cabo en el núcleo familiar donde las amenazas abundaban.

También hemos encontrado dispositivos con programas espía que se encargaban de grabar audios del sonido ambiente desde el dispositivo de la víctima para que el abusador pudiera escuchar de que estaba hablando. Estos programas no son estandarizados, por ello es necesario llevar a cabo un informe pericial informático de audio para poder presentar pruebas válidas ante un procedimiento judicial.

Otro de los temas que tocamos con frecuencia son las denuncias falsas por violencia de género. En más de una ocasión nos hemos visto involucrados en servicios para poder desmentir una denuncia que se le había impuesto a alguien que realmente era inocente.

Hay ocasiones en que las denuncias por violencia de género no dejan presunción de inocencia para los hombres. Estos se ven obligados a recopilar todas las pruebas posibles para demostrar que la acusación es falsa, por lo que la certificación y transcripción de audios puede ser una gran ventaja para estos.

Si eres victima de violencia de genero o crees que puedes estar sufriendo abusos psicológicos, no tengas miedo de pedir ayuda. Aparte, nuestra agencia de peritos esta asociada con un agencia de detectives privados que pueden ayudarte a conseguir todas las pruebas necesarias para poder salir de ahí.

Herramientas y Técnicas Utilizadas por el Perito Informático

Para llevar a cabo la certificación de archivos de audio, los peritos informáticos utilizan una variedad de herramientas y técnicas especializadas. Entre ellas se encuentran:

- Análisis de Metadatos: Los metadatos del archivo de audio proporcionan información valiosa sobre su origen y alteraciones potenciales. Los peritos examinan meticulosamente estos datos para identificar cualquier anomalía.

- Huellas Digitales: Las huellas digitales, o hashes, son valores únicos generados a partir del contenido del archivo. Comparar la huella digital original con la del archivo en cuestión permite detectar cualquier cambio en el contenido.

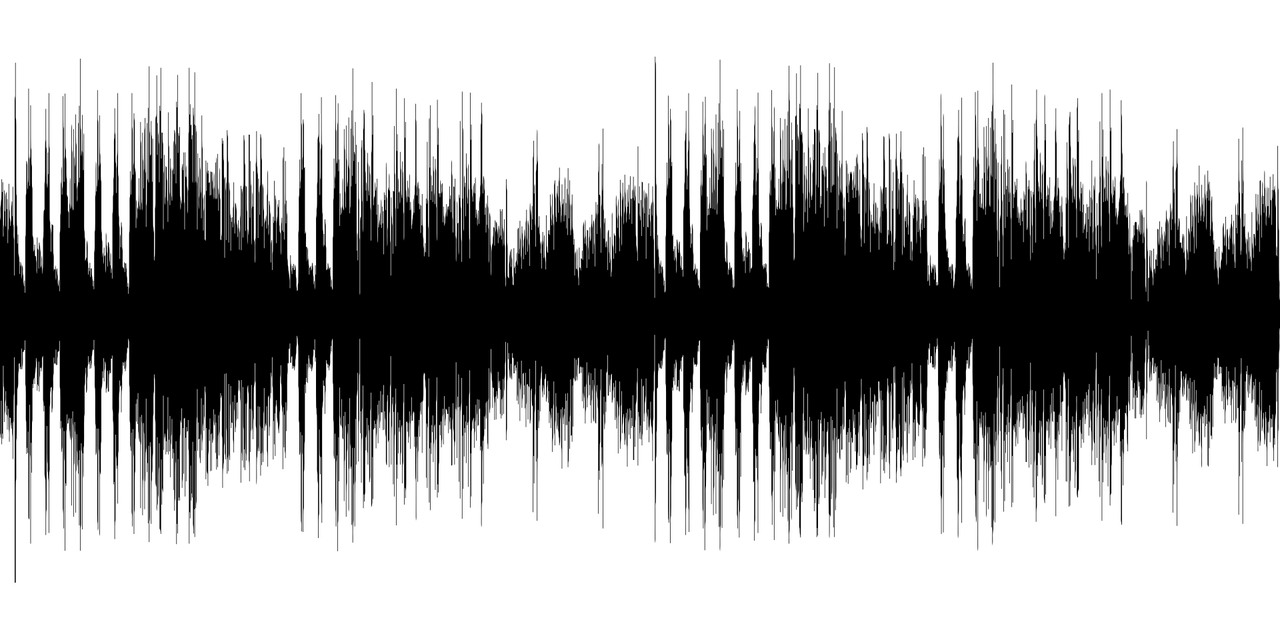

- Análisis de Espectrogramas: Los espectrogramas son representaciones visuales del contenido de un archivo de audio. Los peritos pueden utilizar herramientas especializadas para examinar estos gráficos y detectar posibles alteraciones o ediciones.

- Verificación de Firmas Digitales: En algunos casos, los archivos de audio pueden estar firmados digitalmente para garantizar su autenticidad. Los peritos verifican estas firmas digitales para confirmar la validez del archivo.

- Cadena de Custodia: Mantener una cadena de custodia adecuada es esencial. Documentar cada paso desde la obtención del archivo hasta su análisis y certificación garantiza la confiabilidad de los resultados.

Desafíos en la Certificación de Archivos de Audio

Aunque la certificación de archivos de audio es una tarea crucial, no está exenta de desafíos. La evolución constante de la tecnología y las herramientas de manipulación digital plantea la necesidad de que los peritos informáticos estén siempre actualizados. Además, la variabilidad en la calidad de los archivos de audio y la diversidad de formatos pueden complicar el proceso de certificación.

Otro desafío significativo es la detección de manipulaciones sofisticadas. A medida que aumenta la habilidad de los individuos para editar archivos de audio de manera casi indetectable, los peritos informáticos deben desarrollar y adoptar técnicas avanzadas para mantenerse al día con las posibles amenazas a la integridad digital.

La Ética del Perito Informático

La ética juega un papel fundamental en el trabajo del perito informático, especialmente cuando se trata de la certificación de archivos de audio. Es imperativo que estos profesionales sigan principios éticos estrictos para garantizar la imparcialidad y la objetividad en sus análisis. La transparencia en los métodos utilizados y la presentación clara de los resultados son elementos esenciales para mantener la integridad del proceso de certificación.

Conclusiones: Garantizando la Confianza en la Información Digital

En un mundo cada vez más digital, la certificación de archivos de audio se vuelve esencial para garantizar la confiabilidad de la información presentada en diversas situaciones. El perito informático, con su conjunto único de habilidades y conocimientos, desempeña un papel fundamental en este proceso, actuando como un guardián de la integridad digital.

A medida que la tecnología avanza, la certificación de archivos de audio continuará evolucionando para hacer frente a nuevos desafíos. La colaboración entre profesionales, la actualización constante de conocimientos y el compromiso con principios éticos sólidos serán clave para mantener la confianza en la autenticidad de la información digital en el futuro.

¿Quieres más información sobre el papel del perito informático?

Si consideras que alguien está incurriendo en un delito informático y necesitas verificar las pruebas digitales de manera legal desde Peritos Informáticos estaremos encantados de ayudarte e informarte sobre cualquier tipo de información relacionada con las el robo de información digitalizada a empresas por parte de empresarios o externos.