El delito de descubrimiento y revelación de secretos está tipificado en el Código Penal, de los artículos 197 al 201. Como peritos informáticos nos interesa explicar el crecimiento de este en el ámbito digital, donde cada vez hay más preocupación por la privacidad. ¡Sigue leyendo para saber más!

Tabla de Contenidos

Toggle

¿Qué es el Delito de Descubrimiento y Revelación de Secretos?

El delito de descubrimiento y revelación de secretos es una figura legal diseñada para proteger la privacidad y la intimidad de las personas. Se comete cuando alguien, sin autorización, obtiene información privada de otra persona y la revela a terceros, causando un daño a esa persona.

El artículo 197 del Código Penal y los siguientes del capítulo I definen este delito y sus penas.

Artículo 197:

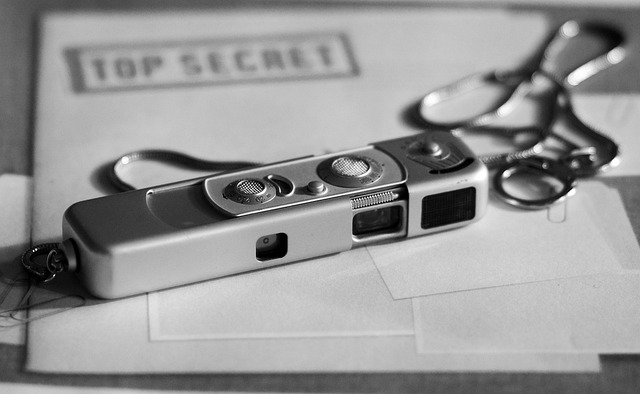

“El que, para descubrir los secretos o vulnerar la intimidad de otro, sin su consentimiento, se apodere de sus papeles, cartas, mensajes de correo electrónico o cualesquiera otros documentos o efectos personales, intercepte sus telecomunicaciones o utilice artificios técnicos de escucha, transmisión, grabación o reproducción del sonido o de la imagen, o de cualquier otra señal de comunicación, será castigado con las penas de prisión de uno a cuatro años y multa de doce a veinticuatro meses.”.

Y en los siguientes artículos se detallan las penas y las agravantes. Por ejemplo, los artículos 199 y 200 se refieren a este delito en el ámbito profesional y laboral.

Con todo ello se busca la protección de la privacidad de las personas y confidencialidad de sus datos. Castigando a quienes obtengan o releven información privada de terceros, bien sea por medios físicos (robar cartas o documentos) o digitales (hackear cuentas o interceptar comunicaciones). Este último es el método más común en la actualidad.

Recordemos que el derecho al honor, a la intimidad y a la propia imagen están garantizados en el artículo 18 de la Constitución Española, así como la inviolabilidad del domicilio, el secreto de las comunicaciones y los límites a la informática para garantizar esto.

Legislación Vigente: Modificaciones recientes y jurisprudencia

Las modificaciones más recientes han añadido más detalles sobre este delito y las penas, por ejemplo:

- La modificación del apartado 7 del artículo 197, de octubre de 2022, tipifica lo que conocemos como sexting, indica un castigo de tres meses a un año o multa de seis a doce meses por la difusión, revelación o cesión, sin autorización, de imágenes o grabaciones audiovisuales. Asimismo, habrá pena para quien haya recibido las imágenes o vídeos y los difunda, revele o ceda. Es decir, se pena a quién reciba las imágenes y las comparta.

- En 2015 también hubo modificaciones agregando el artículo 197 bis, que se refieren al que produzca, adquiera, importe o facilite programas informáticos para cometer este delito, o la contraseña o datos para acceder a un sistema.

- La Sentencia del Tribunal Supremo STS 538/2021, 17 de junio de 2021, indica: “El apoderamiento de documentos exigido en el art. 197 CP, por tanto, no puede considerarse estrictamente como el apoderamiento físico de los mismos. Basta con su aprehensión virtual, de manera que el sujeto activo del delito se haga con su contenido de cualquier forma técnica que permita su reproducción posterior, como, por ejemplo, mediante su fotografiado.”.

Tipos de conductas punibles

Apoderamiento de documentos y correspondencia

La obtención ilícita de información, como robar documentos, interceptar llamadas, correos electrónicos o mensajes, así como acceder a base de datos, será castigado con distintas penas.

Por ejemplo, hackear una cuenta de correo electrónico, leer los mensajes es un delito contra la intimidad, mientras que revelar su contenido sería un ilícito de revelación de secretos.

Acceso y difusión de datos personales

La difusión, venta o compartir información confidencial de una persona, obtenida de forma ilícita, será penado. Asimismo, usar esos datos personales para perjudicarla u obtener beneficios.

Un ejemplo de esto sería el robo de contraseñas para acceder a cuentas bancarias, sustraer fondos o revelar información de sus movimientos financieros.

Divulgación de imágenes y vídeos privados

La intercepción de comunicaciones, transmisión, grabación, reproducción de sonidos, imágenes o vídeos de terceros sin su autorización, también están penadas por la ley.

Robar vídeos o imágenes compartidas por WhatsApp es un ejemplo de este delito, pero también instalar cámaras o micrófonos ocultos sin la autorización de la persona.

Consecuencias legales: Penas de prisión y multas

Las penas por cometer el delito de descubrimiento y revelación de secretos están reflejadas en los artículos que mencionamos del Código Penal, varían dependiendo de la gravedad de la acción. Pueden incluir:

- Prisión: desde unos meses hasta varios años.

- Multas: desde cientos a miles de euros.

- Inhabilitación: prohibición para ejercer ciertas profesiones o cargos públicos.

Las penas se agravan si el victimario utiliza esos datos para lucrarse, si se difunden datos especialmente sensibles. Es decir, aquellos relacionados con salud, vida sexual, entre otros. También empeoran si la víctima es cónyuge, menor de edad o si es una persona con discapacidad, o si el delito se comete en el contexto de una organización criminal.

Asimismo, si el delito es cometido por los encargados de los ficheros, soportes informáticos, electrónicos o telemáticos, archivos o registros.

El papel del Perito Informático

El perito informático colegiado puede ser de gran ayuda para determinar si se llevaron a cabo ambos delitos o si solo se trata de descubrimiento de secretos, sin revelación. Esto se consigue comprobando la difusión o no de la información.

Funciones y responsabilidades

Un perito informático tiene la función de analizar la evidencia digital y proporcionar pruebas sólidas que permitan esclarecer los hechos y llevar a los culpables ante la justicia.

Estos profesionales se encargan de:

- Analizar los dispositivos, como ordenadores, móviles, tablets y otros, para recuperar datos borrados, analizar metadatos, identificar software malicioso.

- Analiza las redes y la nube.

- Recupera contraseñas almacenadas en dispositivos o aplicaciones.

- Elabora los informes periciales con los procedimientos usados y resultados obtenidos. Este documento es clave como prueba en juicios.

Importancia en los procesos judiciales

Los peritos informáticos WhatsApp son expertos en preservación de evidencia, sin contaminarla, lo que permitirá que sea válida en juicios. Además, analiza esta evidencia, lo que permite encontrar a los responsables de los delitos de descubrimiento y revelación de secretos.

Un perito será capaz de reconstruir los hechos y de cuantificar los daños. Sus conocimientos técnicos son claves para llevar a los culpables antes la justicia.

Preguntas Frecuentes

¿Qué hacer si eres víctima del delito de descubrimiento y revelación de secretos?

Si eres víctima de este delito, es clave actuar rápido para proteger tus derechos y recopilar la evidencia. No borres mensajes que puedan servir como evidencia, guarda cualquier documento de gastos o consecuencias del delito. Un perito informático puede ser de gran ayuda en este punto.

También debes presentar una denuncia lo antes posible y contactar un abogado.

Es necesario proteger tu privacidad, cambiar contraseñas lo antes posible, por ejemplo, instalar antivirus y cortafuegos.

¿Cómo se prueba el descubrimiento y revelación de secretos?

Las pruebas y el informe del perito informático serán claves para demostrar el delito de descubrimiento y revelación de secretos ante un tribunal de justicia. Asimismo, la declaración de testigos serán de ayuda.

Tienes que demostrar que existía un secreto, es decir, que la información no era de dominio público y que se obtuvo de forma ilícita. Además, que se reveló el secreto y que causó daño.