El estudio de IBM sobre ciberseguridad

¿Cuántas veces hemos hablado sobre los riesgos y errores que existen sobre la ciberseguridad? A pesar de ello, muy pocas personas son conscientes de que el 95% de estos problemas se deben a fallas humanas.

Estos preocupantes datos salen de un estudio realizado por el IBM (International Business Machines Corporation). Este pudo demostrar que, dentro de todos los problemas, los ataques realizados por ciberdelincuentes que alcanzaran el éxito, se debían a algún fallo o error humano.

Es preocupante el alcance que tienen estos errores. Una de las claves para poder solucionar esta situación es conocerla en mayor profundidad. ¿Quieres conocer cuáles son esos errores? Hoy te lo contamos.

Los estudios que realizó IBM, recogidos con el nombre de IBM X-Force Threat Intelligence Index pusieron de manifiesto la situación sobre los problemas de ciberseguridad por errores humanos. Analizaron las diferentes causas de diversos accidentes de seguridad que se recogieron públicamente durante varios años. Gracias a todos los datos que se recogieron, podemos confirmar que nosotros, como individuos, suponemos la mayor amenaza para nuestras empresas.

Las principales víctimas de los problemas de ciberseguridad

Sin embargo, ¿somos conscientes de los riesgos a los que estamos expuestos en nuestras casas?

Muchas personas creen que los ciberdelincuentes usan sus extensos conocimientos sobre la informática para poder meterse en grandes corporaciones. Esta idea es tan generalizada porque, de una forma que parece obvia, al atacar a estas entidades pueden hacerse con datos de un gran valor. Pero la realidad es muy diferente a este pensamiento.

Es totalmente cierto que las grandes empresas se enfrentan de forma diaria a un sinfín de riesgos y ataques. Pero aunque la lógica sencilla nos hace pensar que estas son los objetos principales. Realmente las víctimas potenciales somos nosotros.

Tenemos la mala costumbre de pensar que estamos a salvo. Creemos que nuestros sistemas informáticos están por defecto bien protegidos. Muchos de nosotros caemos en el error de creer que es muy difícil que un ciberdelincuente pueda fijarnos como objetivo de su interés. No obstante, como ya hemos dicho anteriormente, la realidad es que es muchísimo más sencillo aprovecharse de las vulnerabilidades que provocamos. De nuestros errores. El mayor peligro al que nos enfrentamos es nuestro propio desconocimiento.

Problemas de ciberseguridad por errores humanos

Algunos de los errores humanos que causan problemas de ciberseguridad son:

Contraseñas inseguras

Uno de los ejemplos más claros sobre los problemas de ciberseguridad por errores humanos es la creación de contraseñas.

Para ponernos en situación, debes de imaginar que coges los bienes más preciados que posees. Estos los pones en una caja fuerte. Esta posee un código de seguridad de 4 dígitos. En el caso de que un ladrón quisiera acceder a esa caja fuerte le costaría. Aunque al final todos sabemos que con un poco de paciencia terminaría robándote todo.

Entonces, ¿cómo hacemos que el ladrón no se lleve nuestras cosas? Si en vez de un código de 4 digitos La clave fuera una combinación de números, signos, letras mayúsculas y minúsculas. Cualquier persona podría darse cuenta que le seria infinitamente más difícil robar nuestros bienes. Aunque pudiera hacerlo. Lo más probable es que el ladrón terminara por darse por vencido. Buscaría otra caja fuerte más sencilla de abrir.

Con este claro ejemplo, podemos hacernos una idea de cómo afrontar los errores y los problemas de ciberseguridad a los que estamos expuestos. Para hacernos una idea más concreta, vamos a facilitar los aspectos que todos deberíamos de tomar a la hora de crear una contraseña segura:

- No utilizar contraseñas de menos de 8 caracteres.

- Utilizar mayúsculas, minúsculas, números y, en caso de ser posible, caracteres especiales como &,#, etcétera.

- No utilices contraseñas con una estructura sencilla cómo podría ser 12345 o qwert.

- No uses como contraseña conceptos que se puedan relacionar de forma directa contigo como tu nombre, tu fecha de cumpleaños.

- Es importante tener contraseñas diferentes para las diferentes cuentas. También lo es cambiarlas de forma periódica.

- Podemos tener muchas contraseñas y que nos sea difícil acordarnos de ellas. Siempre podemos recurrir a un gestor de contraseñas.

Falta de información

¿Sabes ya cual es la ventaja que usan los ciberdelincuentes para llevar a cabo sus ataques? Estos usan algo que nosotros mismos les ofrecemos: la falta de información.

La formación de los ciberdelincuentes contra la falta de información y conocimiento de los usuarios les permiten llevar a cabo sus artimañas y engaños con increíble sencillez.

Los ciberdelincuentes saben localizar los pequeños despistes de los usuarios. Usan cada pequeño error para vulnerar nuestra seguridad, la de nuestros dispositivos. Estas situaciones hacen que información realmente valiosa y personal quede al alcance de la mano de cualquiera.

Las tácticas de engaño que utilizan los ciberdelincuentes se conocen como ingeniería social. Este tipo de prácticas permiten conseguir información confidencial. También consiguen tener acceso a diferentes sistemas informático. Y por ultimo y no menos alarmante, pueden llegar a obtener credenciales con las que podrán manipular y chantajear a los usuarios.

Técnicas de ingeniería social

Aunque hemos hablado sobre estas técnicas en alguna ocasión, queremos profundizar en el tema. La información es poder. Por ello vamos a hablar sobre las técnicas de ingeniería social más utilizadas ante los problemas de ciberseguridad por errores humanos:

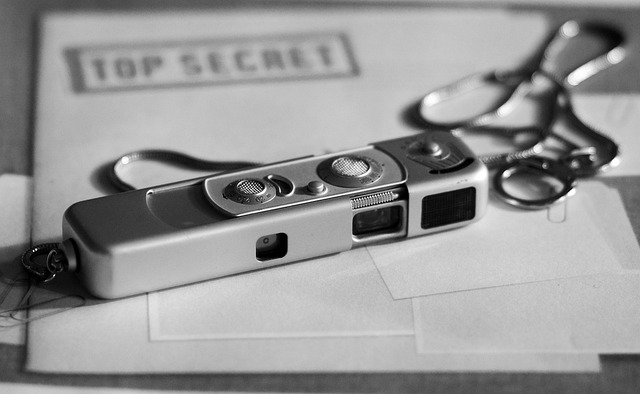

Baiting: Esta técnica es frecuente que también se llame “cebo”. Este proceso suele servirse de unidades de USB, infectados con virus y programas especializados en el robo de información. Frecuentemente se encuentran estos dispositivos distribuidos en lugares públicos con la esperanza de que los usuarios los recojan y los conecten en sus dispositivos.

- Vishing: Estamos hablando sobre el uso del VOIP (Protocolo Voz sobre IP). Se suplanta la identidad de la victima a través de una recreación de una voz automática. Esta se usa para realizar llamadas de teléfono que parecen más convincentes que un mensaje de texto. Estas llamadas suelen tener como objetivo conseguir información financiera e incluso robar la identidad del usuario.

- Phishing: Es el más extendido de los riesgos. Es importante tener en cuenta la perfección que llegan alcanzar algunos ciberdelincuentes con esta técnica. Se basa en la recreación de un sitio web conocido, habitual para la víctima. Con un enlace que da a dicha web plagiada, el usuario confiado pondrá en riesgo toda su información personal. Este problema afecta mucho a las páginas bancarias.

- Smishing: Esta técnica es muy similar a las anteriores. A través de mensajes SMS consigue simular conversaciones aparentemente legítimas con la víctima. De esta manera busca obtener todos los datos personales posibles para robar información.

Redes sociales

¿Cuántas veces hemos hablado sobre las redes sociales y los peligros que vienen de la mano con ellas? Con el imparable auge de estas los ciberdelincuentes no dejan de ingeniar nuevas ideas para aprovecharlo. Estas son un entorno donde se almacena una enorme cantidad de información. Los usuarios no somos realmente consientes de todos los datos que compartimos en estas plataformas.

Los ciberdelincuentes tienden a utilizar anuncios y páginas de fans que ofrecen oportunidades y chollos a los usuarios. Estos suelen estar vinculados a webs maliciosas sin ninguna buena intención.

El email y la ciberseguridad

Hablamos de los problemas de ciberseguridad por errores humanos y debemos saber que una de las mayores puertas a las amenazas es el email.

Para poder ser realmente conscientes de la magnitud del problema, podemos fijarnos al informe que realizo Symantec sobre las ciberamenazas. Este revelaba que casi el 55% de los emails que recibimos son spam. A parte, se rebeló que cada usuario conoce de primera mano o por algún conocido, email de sospechosa fiabilidad. Muchos de los emails destinados a vulnerar nuestra seguridad y privacidad se han hecho famosos. Esto se debe al gran impacto que tuvieron de forma social y a lo rápido que se extendieron.

Es muy importante mantenerse alerta con el uso de correos electrónicos. No solo con el del trabajo, sobretodo con el personal, puesto que tendemos a tener menos cuidado. No debemos de fiarnos de correos de personas o entidades que no conocemos. Sobretodo asegurarnos de los documentos que se puedan descargar o los enlaces sean seguros.

Si tiene alguna duda sobre los problemas de ciberseguridad por errores humanos, no dude en preguntar. De la misma forma, si quiere conocer nuestros servicios o en qué podemos ayudarle desde nuestra agencia de peritos informáticos forenses, póngase en contacto con nosotros. Ofrecemos asesoramiento personalizado y completamente gratuito.

D. Eduardo García de la Beldad Sanchis

Experto Universitario en Análisis Forense Web y Redes Sociales en Ciberseguridad y Peritaje Informático Judicial, en Derecho Informático y Peritaciones Judiciales, en Hacking Ético de Sistemas y Redes de la UDIMA. Experto Universitario en Delegado de Protección de Datos LOPD. Master en Informática Forense y Delitos Informáticos (UDIMA).

Baiting: Esta técnica es frecuente que también se llame “cebo”. Este proceso suele servirse de unidades de USB, infectados con virus y programas especializados en el robo de información. Frecuentemente se encuentran estos dispositivos distribuidos en lugares públicos con la esperanza de que los usuarios los recojan y los conecten en sus dispositivos.

Baiting: Esta técnica es frecuente que también se llame “cebo”. Este proceso suele servirse de unidades de USB, infectados con virus y programas especializados en el robo de información. Frecuentemente se encuentran estos dispositivos distribuidos en lugares públicos con la esperanza de que los usuarios los recojan y los conecten en sus dispositivos.